PRIVATE CYBERVERSICHERUNG

Cyberattaken treffen auch Privatpersonen

Virenangriffe, Betrug bei Online-Geschäften und beim Online-Banking. Das Bundeskriminalamt zitiert auf seiner Website eine Studie, nach der 2017 jede|r zweite deutsche Internetnutzer|in von Internetkriminalität betroffen war. Selbst Identitätsdiebstahl und digitale Erpressung sind keine futuristischen Horrorszenarien (mehr). Mit einer Cyberversicherung können Sie sich zwar nicht vor den Gefahren schützen, aber die möglichen Folgekosten abdecken.

Reicht ein guter Virenschutz gepaart mit Vorsicht nicht aus?

Leider nein, Virenscanner und selbstverständlich eine Firewall sowie gesunder Menschenverstand sind zwar unerlässlich für die Sicherheit im Netz. Aber zu den rund 250 Millionen bereits existierenden Schadprogramme kömmen täglich 300.000 hinzu. Denn Cyberkriminelle arbeiten professionell und lernen schnell dazu. Und das trifft eben mittlerweile nicht mehr nur Unternehmen.

Für den Schutz vor den Folgekosten von Cyberschäden kann eine eigene Versicherung abgeschlossen werden. Manche Rechtsschutz- und Haftpflichtversicherungen bieten auch Zusatzbausteine zum Schutz einzelner Internetrisiken an, manche sind schon heute über Standardverträge gedeckt. Wer sich vor Cyberrisiken schützen möchte, kann sich gerne an uns wenden. Wir überprüfen Ihre bestehenden Versicherungen und helfen dabei Lücken zu schließen.

Was für Cyberrisiken gibt es?

Zu den Cyberrisiken gehören klassische Schadsoftware wie Trojaner, Würmer und Viren, der Betrug bei Online-Geschäften und dem Online-Banking, Cyber-Mobbing, Identitätsdiebstahl, Rufschädigung und digitale Erpressung – aber auch private Urheberrechtsverstöße und Haftpflichtansprüche wegen ungewollter Übermittlung von Schadprogrammen!

Phishing, Spyware, Trojaner – die Cybergefahren im einzelnen (Glossar)

Adware

Das sind werbefinanzierte Programme, die jedoch auch als Schadprogramme genutzt werden.

Bluesnarfing

Bluetoothverbindungen werden genutzt, um z.B. an auf Handys gespeicherte Daten (Adressen, Bilder, Identitätscodes) zu kommen.

DoS- und DDoS-Attacke

Der Server wird von außen „angegriffen“, indem eine künstliche Überlastung erzeugt wird. Diese erfolgt in der Regel durch mehrere Computer, sogenannte Botnetze. Der Angriff kann eine Website betreffen, aber auch die komplette Netz-Infrastruktur.

Exploit

Hierbei handelt es sich um einen Programmcode, mit dem Benutzerrechte beeinflusst oder Programmcodes ausgeführt werden können oder sogar ein System zum Absturz gebracht wird.

Fault-Attacke

Angriff auf ein kryptographisches System, in dem der Angreifer eine fehlerhafte Ausführung einer kryptographischen Operation nutzt beziehungsweise aktiv hervorruft.

Identitätsdiebstahl

Mit Hilfe von gestohlenen Identifikations- und Authentifizierungsdaten (Bankdaten, Passwörter, etc.) wird eine fremde Identität angenommen und ein finanzieller Schaden angerichtet.

Keylogger

Als Keylogger wird Hard- oder Software zum Mitschneiden von Tastatureingaben bezeichnet. Sie zeichnen alle Tastatureingaben auf, um sie möglichst unbemerkt an einen Angreifer zu übermitteln. Dieser kann dann aus diesen Informationen für ihn wichtige Daten, wie z. B. Anmeldeinformationen oder Kreditkartennummern filtern.

Malware

Hinter dem Kunstbegriff „Malicious Software“, kurz: Malware, verbergen sich Schadprogramme, die auch unter den Bezeichnungen Trojaner, Viren oder Würmer bekannt sind. Mit Hilfe dieser Programme werden unerwünschte und zumeist schädliche Funktionen ausgeübt.

Nicknapping

Als „Nicknapping“ bezeichnet man einen Cyber-Angriff, bei dem der Angreifer unter einem bekannten Namen oder Pseudonym auftritt. Das kann dazu führen, dass der Angreifer wie der ursprüngliche Inhaber agieren kann. Ein Beispiel sind Twitterkonten, über die Falschmeldungen lanciert werden.

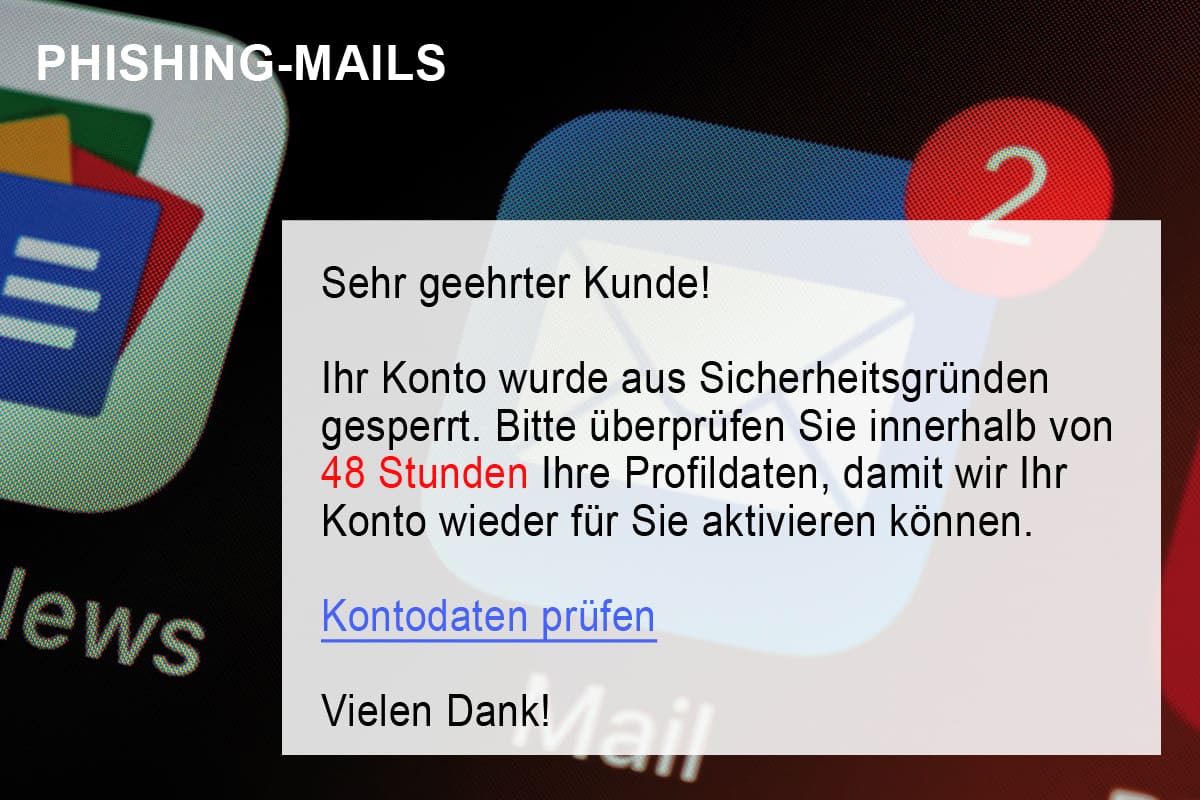

Phishing oder Pharming

Beide Methoden haben zum Ziel, an Zugangsdaten zu gelangen. Phishing ist der Versuch, über gefälschte Webseiten, per E-Mail oder Kurznachrichten persönliche Daten oder Anmeldedaten von Internetnutzern abzugreifen. Die Daten eines Benutzers werden dann für betrügerische Aktionen genutzt. Der Unterschied zum Phishing wird beim Pharming die Infrastruktur so manipuliert, dass das Opfer auch dann auf einer gefälschten Webseite landen, wenn die korrekte Adresse des Dienstes eingeben wurde.

Ransomware

Der Zugriff auf Daten oder das ganze System wird eingeschränkt oder komplett verhindert. Nur gegen Lösegeldzahlung (ransom) wird der Zugriff wieder freigegeben. In diesem Fall spricht man von digitaler Erpressung.

Scareware

Scareware wird eine Software genannt, die man meist selbst beim Surfen im Internet, durch Täuschung und Vorspiegelung falscher Tatsachen oder aber auch einfache technische Unkenntnis selbst installiert. Dieses kann zum Beispiel in Zusammenhang mit einer fingierten Fehlermeldung passieren, indem ein Sicherheits-Check. Oder Sicherheits-Update angeboten wird.

Spear-Phishing

Spear-Phishing ist eine besondere Form eines Phishing-Angriffs, der sich meist gezielt gegen einen kleinen Nutzerkreis richtet, z.B. Leitungspersonen in einem Unternehmen, wissenschaftliche Abteilungen, etc.. Meist erfolgt der Angriff durch einen glaubwürdigen Kontext. Der finanzielle oder immaterielle Schaden kann immens sein.

Spoofing

Hierunter vesteht man eine Verschleierungs- oder Manipulationssoftware, die verschiedene Täuschungsversuche zur Verschleierung der eigenen Identität und zum Fälschen übertragener Daten genutzt wird. Das Ziel besteht darin, die Integrität und Authentizität der Informationsverarbeitung zu untergraben.

Spyware

Darunter versteht man Programme, die heimlich Informationen über die Benutzer bzw. die Nutzung eines Rechners sammelt und an den Urheber der Spyware weiterleitet. Sie sollte nicht unterschätzt werden, denn sie wird auch eingesetzt, um an sicherheitsrelevante Informationen zu kommen.

Trojaner

Ein Trojanisches Pferd, oft auch (fälschlicherweise) kurz Trojaner genannt, ist ein Programm mit einer verdeckten Funktion oder Wirkung. Ein Trojanisches Pferd verbreitet sich nicht selbst, sondern wirbt mit der Nützlichkeit des Wirtsprogrammes für seine Installation durch den Benutzer. Siehe auch Malware.

Virus

Klassische Form von Schadsoftware, die sich selbst verbreitet und unterschiedliches Schadpotenzial in sich tragen kann. Viren treten in Kombination mit einem Wirt auf, zum Beispiel einem infizierten Dokument oder Programm.

Wurm

Bei (Computer-, Internet-, E-Mail-)Würmern handelt es sich um Schadsoftware, ähnlich einem Virus, die sich selbst reproduziert und sich durch Ausnutzung der Kommunikationsschnittstellen selbstständig verbreitet.

Welche Schäden können entstehen?

In erster Linie entstehen natürlich finanzielle Schäden, zum Beispiel durch die Schadenbeseitigung und die Wiederherstellung der Daten oder durch Onlinebetrug. Oder aber durch Schadenersatzansprüche Dritter, zum Beispiel bei der Verletzung von Urheberrechtsverstößen in sozialen Medien oder der eigenen Website, der Weitergabe von Schadsoftware oder infizierten Dateien jeglicher Art.

Hinzu kommen gegebenenfalls weitere Kosten, an die man weniger denkt: Informationskosten zum Beispiel beim Verlust personenbezogener Daten, Lösegeldzahlungen bei digitaler Erpressung, Anwaltskosten zur Abwehr oder Durchsetzung von Ansprüchen, rechtliche oder psychologische Beratung im Schadenfall.

Was kann man versichern und was kostet eine Cyberversicherung?

Die Angebote für private Haushalte sind leider noch recht spärlich und schwer vergleichbar. Die Frage, was für den Einzelnen Sinn macht, hängt nicht zuletzt vom Bedarf des Einzelnen ab.

Versicherbar sind die Eigenschäden, also sämtliche Kosten zur Schadenbeseitigung und Wiederherstellung des Systems. Einige Konzepte versichern auch Schadenersatzforderungen Dritter, Verteidigungskosten bei Strafverfahren, finanzielle Ansprüche bei Rufschädigung oder Kosten durch Datenrechtsverletzungen.

Die Beiträge liegen zwischen 62 € und 215 € pro Jahr, je nach Leistungsumfang und abhängig davon, ob nur eine Person oder die ganze Familie versichert sein soll.

Eine gründliche Beratung wird in jedem Fall empfohlen!

Birgit Bödeker

Tel. 0421 – 95 85 60

b.boedeker@versicherungskontor.net

Merve Güler-Samsondağ

Tel. 0421 – 95 85 60

m.gueler-samsondag@versicherungskontor.net